您当前的位置: > 比特币行情 >

MeerkatFinance跑路事件阐明:上线不到1天就携款跑路3000万美金

事件概览

北京时间2021年3月4日,按照【链必安-区块链宁静态势感知平台(Beosin-OSINT)】舆情监测,BSC生态DeFi项目Meerkat?Finance疑似跑路,其自称金库合约遭碰到黑客攻击,黑客操纵缝隙偷取了金库中的全部资金。今朝该项目网站已经无法打开。

成都链安(Beosin)宁静团队第一时间针对该事件启动宁静响应,针对用户攻击地址

(0x9542966f1114eaa5859201aa8d34358bfedbfa79)

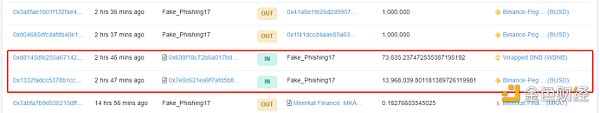

举行跟踪。颠末跟踪攻击者地址,我们发明,攻击者别离地一次性地将大量资金举行转出,如图1所示。只管官方自称是遭遇了黑客攻击,但按照我们的阐明成果,根基可以或许断定Meerkat?Finance项目方已经跑路。

图1

图2

事件阐明

紧接着,我们开始针对转移偷窃资金的两笔生意业务举行阐明,发明攻击者直接通过挪用金库合约的一个函数,将金库合约中的资金全部转走;而金库合约使用的是可进级的署理合约,也就是实际逻辑是可以举行更改的,其权限在项目方。

图3

图4

按照记载还可得出,项目方在WBNB金库偷窃中,署理合约的实际逻辑照旧正常的金库合约,在攻击时才将合约逻辑替代成存在后门的合约。可是在偷取BUSD的生意业务中,项目方索性扯下了本身的“遮羞布”,一开始就布置的是存在后门的合约。如图5所示:

图5

成都链安(Beosin)宁静团队发明两次攻击所用的后门合约都是统一套代码,我们在对个中一个合约举行反编译时阐明发明,其就是一个将代币举行转移的函数。如图6所示:

图6

终极,我们得出结论,本次事件显然是项目方预谋的垂纶事件,从一开始就是奔着跑路往的;而在本次事件中,代码层的祸首罪魁就是“可进级的署理合约”赐与了项目方过大的权限,导致项目方偷取用户资金,犹如探囊取物。

宁静发起

成都链安(Beosin)宁静团队认为,对于“可进级的署理合约”,在审计角度来望,为了包管项目的可维护性和迭代可能,保留这类权限并不是不行取的。纵然在日常的宁静审计事情中,我们也不能要求项目方取消这类权限。但权力是一把双刃剑,是好是坏则取决于使用它的人。在成都链安出具的宁静审计陈诉中,我们一直以来都有对此类权限加以说明。同时,在这里有须要提醒宽大用户选择投资项目时,必然要具体阅读宁静审计陈诉中的细节描述,出格是我们给出的潜在风险提示及宁静发起。

最后,需要引起注意到是,我们监测到攻击者在使用transferFrom函数偷取用户钱包内已授权给金库合约的资金,今朝已有用户钱包内的资金被盗16万BUSD。

在此,成都链安(Beosin)宁静团队出格提醒列位已介入此项目的用户,当即取消对该项目地址的授权,或当即转移钱包内的资金,制止造成二次损失。

BSC授权查抄地址如下:

https://bscscan.com/tokenapprovalchecker